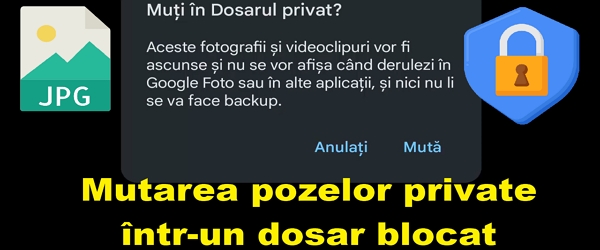

Nascondere le immagini private in una cartella bloccata In cosa consiste il tutorial Nascondere le immagini private in una cartella bloccata? In questo video tutorial intitolato Nascondi immagini private in una cartella bloccata, ti mostro un metodo con cui puoi spostare le immagini private dalla galleria a una cartella bloccata che puoi aprire solo con l'impronta digitale. Questo metodo di... [Leggi di più ...]

Nascondi le foto private in una cartella bloccata, separata dalla galleria

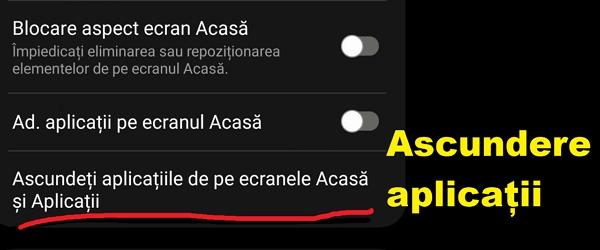

Nascondere le app installate sui telefoni Samsung

Di cosa parla il video tutorial Nascondi le app installate sui telefoni Samsung? In questo video tutorial "Nascondere le applicazioni installate sui telefoni Samsung" ti mostrerò come nascondere le applicazioni installate sui telefoni Samsung, senza utilizzare un launcher di terze parti Perché nascondere le applicazioni installate? La risposta è ovvia e le ragioni sono... [Leggi di più ...]

Whatsapp visualizza immagini video singole che si cancellano non appena vengono viste

Immagini video a visualizzazione singola di Whatsapp Cos'è il video tutorial sulle immagini video a visualizzazione singola di Whatsapp In questo video tutorial "Immagini video a visualizzazione singola di Whatsapp" ti presento la funzionalità di Whatsapp che si chiama visualizzazione singola. Cosa fa la funzione Visualizzazione singola in Whatsapp? L'idea di base con la funzione di visualizzazione singola è quella di inviare un'immagine o un video e... [Leggi di più ...]

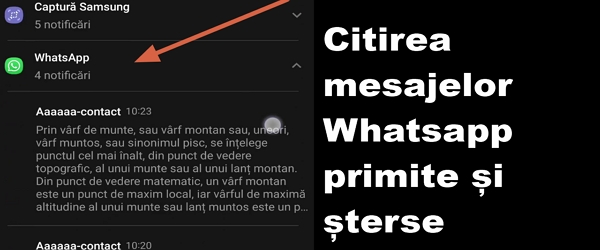

Come visualizzare i messaggi ricevuti ed eliminati in Whatsapp

Cos'è il video tutorial su Come visualizzare i messaggi ricevuti ed eliminati da Whatsapp In questo tutorial ti presento un modo semplice attraverso il quale puoi visualizzare i messaggi ricevuti ed eliminati da Whatsapp. Come facciamo questo? Semplice, attraverso la cronologia delle notifiche. Come visualizzare i messaggi Whatsapp ricevuti ed eliminati I messaggi Whatsapp ricevuti ed eliminati non possono più... [Leggi di più ...]

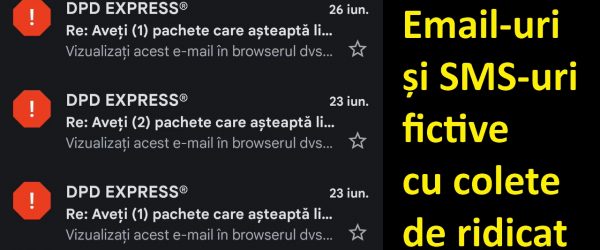

Messaggi fraudolenti con pacchi senza indirizzo – come lo raccontiamo

In cosa consiste il video tutorial Messaggi fraudolenti con pacchi non indirizzati In questo video tutorial Messaggi fraudolenti con pacchi non indirizzati vedremo come capire se una mail o un sms in cui si afferma di avere un pacco da ricevere è legittimo, anche se non lo eravamo non aspetto nessun pacco Alcune persone ricevono messaggi fraudolenti con: "hai un pacco da ricevere, ma... [Leggi di più ...]

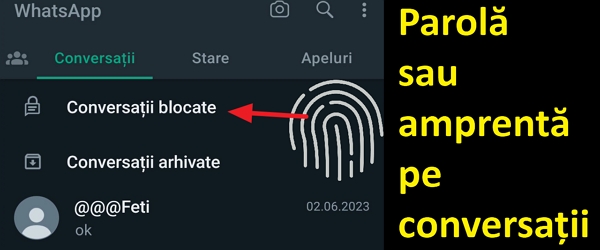

Nascondi e password chat su Whatsapp - password o impronta digitale

Cos'è il video tutorial Nascondere e inserire una password in una conversazione su Whatsapp Nel video tutorial Nascondere e inserire una password in una conversazione su Whatsapp ti mostrerò come nascondere e come proteggere con un'impronta digitale o una password una conversazione su Whatsapp Perché nascondere una conversazione su Whatsapp ? Perché abbiamo tende, tendaggi, steccati, porta del bagno :-) e altre cose... [Leggi di più ...]

Recensione del router Mikrotik hAP ax3 eccellente – velocità molto buona su USB

Di cosa tratta questa recensione video: Mikrotik hAP ax3 recensisce un ottimo router? Recensione eccellente del router Mikrotik hAP ax3 - In questa recensione presento un router WiFi 6 di Mikrotik modello hAP ax3. Fa parte della classe AX1800 ma viene fornito con alcune specifiche di alto livello e alcune velocità USB incredibili. Cos'è Mikrotic? Mikrotik è un'azienda europea... [Leggi di più ...]

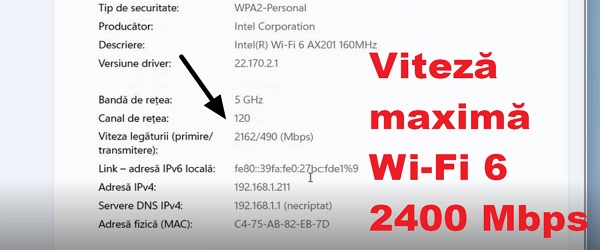

Come raggiungere 2400 Mbps su Wi-Fi e come impostare il router su 160 Mhz

Di cosa si tratta nel tutorial Come raggiungere i 2400 Mbps in Wi-Fi Nel video tutorial Come raggiungere i 2400 Mbps in Wi-Fi vedremo come raggiungere la velocità di 2400 Mbps utilizzando un router Wi-Fi 6 AX 3000 di qualsiasi produttore, ma che supporta la larghezza del canale di 160 Mhz. Cos'è un canale Wi-Fi? Un canale WiFi è un intervallo di frequenza specifico utilizzato da... [Leggi di più ...]

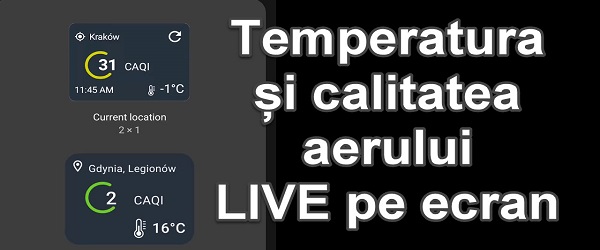

Widget temperatura e qualità dell'aria – INQUINAMENTO DAL VIVO REALE

Di cosa tratta il tutorial video Widget temperatura e qualità dell'aria? In questo video tutorial "Widget temperatura e qualità dell'aria", ti presento il metodo più pratico per scoprire qual è la temperatura esatta all'esterno e qual è la qualità dell'aria dal vivo. Come possiamo avere un widget di temperatura e qualità dell'aria in tempo reale? Airly è un... [Leggi di più ...]

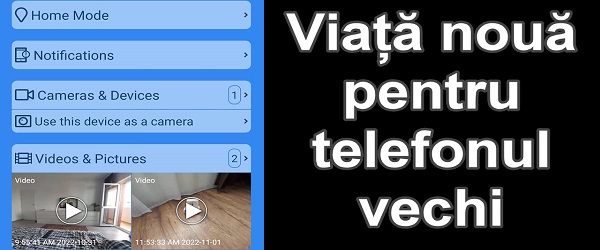

La presenza trasforma il tuo telefono in una telecamera IP: non buttare via il tuo vecchio telefono!

La presenza fa una telecamera IP dal telefono Che cos'è il video tutorial La presenza fa una telecamera IP dal telefono? In questo video tutorial vi presento Presence, un'applicazione che trasforma il vostro telefono in una telecamera IP. In pratica ti mostrerò come realizzare un sistema di sorveglianza utilizzando solo uno o più telefoni. Cosa fa l'app Presenza? La presenza è un... [Leggi di più ...]

Commenti recenti