Email temporanea, l'email saver permanente Chiunque utilizzi un indirizzo email sa che a un certo punto, dopo un certo periodo di utilizzo, la casella email si riempie di spam (email non richieste) con ogni tipo di offerta o chissà quali prodotti. Finiamo in questa situazione perché nel tempo abbiamo usato il nostro indirizzo e-mail con troppa leggerezza e lasciato tutto [Leggi di più ...]

Tutte le mappe sono sbagliate - la Romania è la Gran Bretagna

Tutte le mappe sono sbagliate Tutte le mappe sono sbagliate! Sapevi che per tutta la vita abbiamo studiato mappe errate, che sono una proiezione distorta del globo? Quando l'ho scoperto, non potevo crederci: la proiezione della terra, che è sferica, su un piano 2D, cioè su una mappa, è impossibile senza distorsioni. Le mappe attuali sono dannose per ... [Leggi di più ...]

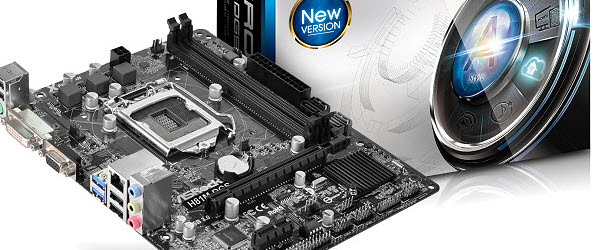

Configurazione computer potente, silenzioso ed economico

Ciao amici, oggi configureremo un computer come un libro, un sistema che sarà in grado di eseguire qualsiasi gioco e qualsiasi applicazione senza problemi. È ora di stare a casa e abbiamo bisogno di un computer che possa muoversi velocemente, costi poco e sia un po 'silenzioso. Perché perché non ammetterlo, come se non ci piacesse più aspettare, viviamo a tutta velocità. Alcuni anni fa a [Leggi di più ...]

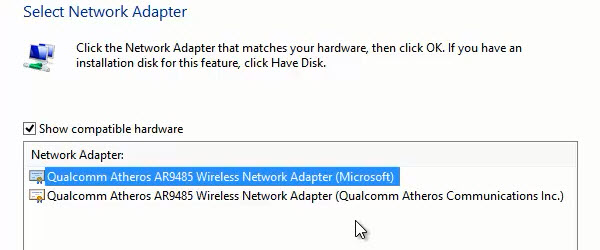

Risolvere Connessione wireless in Windows 8.1 limitata

Ciao amici, oggi risolveremo il problema con la connettività wireless su Windows 8 o 8.1 "Connessione limitata" o "Nessuna connessione". Anche se non è ufficialmente riconosciuto, si tratta di un bug nei nuovi sistemi operativi Windows 8 e 8.1. Gli utenti che utilizzano Windows 8 o 8.1 ricevono un messaggio sotto la connessione wireless a un certo punto, invece di digitare "Connesso" o ... [Leggi di più ...]

Kaspersky Pure, più di una suite di sicurezza, sicurezza assoluta - video tutorial

Ciao amici, oggi vi presenterò il miglior prodotto per gli utenti domestici dal portafoglio di Kaspersky, questo prodotto si chiama Kaspersky Pure e viene a completare la gamma di prodotti, si posiziona al più alto livello, questo posto è fino a ieri Kaspersky Internet Security o KIS. A prima vista, Kaspersky Pure è semplice da usare, dico all'inizio ... [Leggi di più ...]

Tutorial su come scaricare i torrent (torrent tipo di file bit)!

Molti di voi si chiedono come scaricare film e musica dalla rete o come estrarre musica e film attraverso metodi diversi da quelli noti a tutti (FTP, connessione diretta, http e altri) Da ora in poi attirerò molte critiche su di me, dai sostenitori del protocollo di download Direct Conect (odc, apex-dc, dc ++, strong-dc). Il seguente tutorial ... [Leggi di più ...]

Video tutorial su come utilizzare: copiare, incollare, tagliare ed eliminare

Sono convinto che molti di voi esamineranno in modo incrociato il titolo di questo video tutorial, ma pensate che eravate tutti principianti e non sapevate come usare i comandi copia, incolla, taglia o elimina. Questo tutorial fa parte di una serie di tutorial per principianti, che hanno recentemente preso il loro computer e non hanno mai usato un computer nella loro vita. Cosa, non hanno diritto ... [Leggi di più ...]

Commenti recenti