Qual è il video tutorial sullo spegnimento del microfono e della fotocamera Android? In questo tutorial vedrai Come spegnere il microfono e la fotocamera di Android. È una misura di emergenza che prendi quando sospetti che ci sia un software spia sul tuo telefono. Oltre a bloccare l'accesso dello spyware alla fotocamera, al microfono o ad altri sensori, questo metodo di arresto... [Leggi di più ...]

Come spegnere il microfono e la fotocamera Android - SPEGNERE I SENSORI

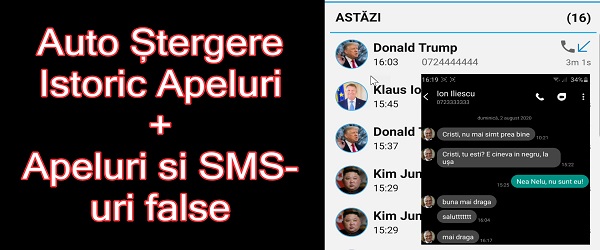

La cronologia di eliminazione automatica chiama determinati contatti e SMS e chiamate fasulle

Qual è il tutorial della videochiamata sull'eliminazione di una determinata cronologia delle chiamate? Nel tutorial presento un'applicazione che con 3 funzioni: cancellazione automatica della cronologia chiama determinati contatti e piantare sms falsi e chiamate false. Qual è il nome dell'applicazione per l'eliminazione automatica della cronologia delle chiamate di determinati contatti? L'applicazione si chiama Call Log Monitor e non viene trovata da ... [Leggi di più ...]

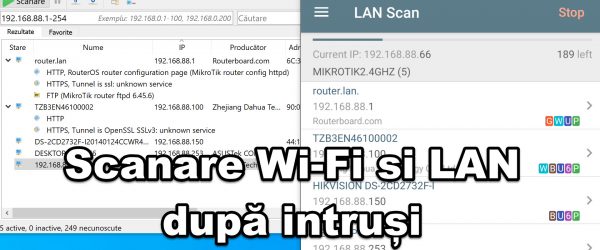

Chi è connesso alla tua rete? - vedi tutto connesso alla rete

Chi è connesso alla tua rete? In questo video tutorial vedrai come possiamo scoprire chi è connesso con i dispositivi alla nostra rete, scopriremo anche i dispositivi che sono connessi alla rete. Scopri chi ruba la tua rete Wi-Fi chi è connesso alla tua rete Quando è utile scoprire quali dispositivi sono collegati alla nostra rete? Quando hai dimenticato il tuo IP [Leggi di più ...]

Rilevatore di microfoni spia localizzatori GPS e dispositivi di localizzazione

Rilevatore microfono spia GPS tracker A cosa serve un rilevatore microfono spia GPS tracker? Se sei una persona importante o semplicemente hai un compagno di vita paranoico, potresti essere rintracciato da un microfono spia o da un localizzatore GPS, ed è per questo che hai bisogno di un rilevatore di microfono spia e di localizzatori GPS. In base a quale principio funziona ... [Leggi di più ...]

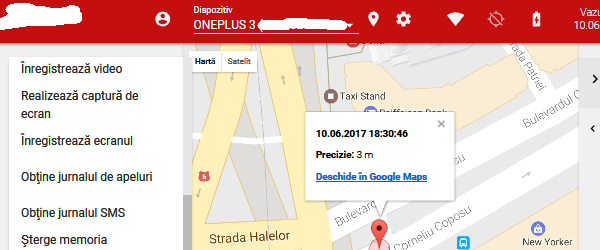

Come trovare un telefono cellulare rubato e reset - applicazioni furto

Come trovare un telefono rubato e ripristinato - applicazioni antifurto Perché abbiamo bisogno di applicazioni antifurto? Ora non dobbiamo pensare solo al furto. È molto probabile che molto spesso dimentichiamo o perdiamo il telefono, corriamo nel parco, su una panchina, sull'erba dopo un picnic, ecc. Le applicazioni antifurto sono utili anche per localizzare il telefono per vari motivi, ma penso ... [Leggi di più ...]

Registrazione e distanza intercettazione chiamate da qualsiasi telefono Android

Registrazione e intercettazione delle chiamate remote: come si fa? Per registrare le telefonate useremo un programma chiamato ACR, che è gratuito. Ci permette di registrare automaticamente tutte le telefonate o solo alcune chiamate, con filtraggio per contatto. Applicazione di registrazione delle chiamate ACR. Apparentemente è un'applicazione per Android [Leggi di più ...]

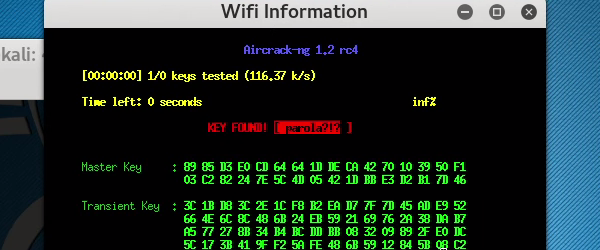

Come rompere qualsiasi password Wi-Fi, super veloce utilizzando tecniche di ingegneria sociale

Come violare qualsiasi password Wi-Fi, utilizzando tecniche di ingegneria sociale. L'ingegneria sociale è la tecnica con cui individui o gruppi vengono manipolati per ottenere qualcosa. Il più recente schema di ingegneria sociale è il "metodo dell'incidente", in cui l'aggressore sfrutta la cura della vittima per i propri cari, per ottenere benefici indebiti, ovvero ... [Leggi di più ...]

Commenti recenti