Di cosa tratta il tutorial della chat video Jami senza dati personali? Nel video tutorial di video chat di Jami senza dati personali, ti presento una moderna applicazione di chat che NON TI RICHIEDE I TUOI DATI PERSONALI per utilizzarla. È un'applicazione di chat di testo, chiamata audio, videochiamata, trasferimento di file, condivisione della posizione, ecc., DOVE NON È NECESSARIO UN NUMERO DI TELEFONO O [Leggi di più ...]

Video chat Jami senza dati personali - blockchain Ethereum - video tutorial

Come eliminare i dati sensibili con PrivaZer prima di vendere il tuo computer

Di cosa parla questo video tutorial? Come si eliminano i dati sensibili con PrivaZer? Nel tutorial Come eliminare dati sensibili con PrivaZer vedrai come eseguire una pulizia approfondita in Windows. Puliamo e cancelliamo le tracce di Windows per la privacy e prima di vendere il PC o il disco rigido che era il sistema operativo. Perché … [Leggi di più ...]

Email temporanea per evitare lo spam

Email temporanea, l'email saver permanente Chiunque utilizzi un indirizzo email sa che a un certo punto, dopo un certo periodo di utilizzo, la casella email si riempie di spam (email non richieste) con ogni tipo di offerta o chissà quali prodotti. Finiamo in questa situazione perché nel tempo abbiamo usato il nostro indirizzo e-mail con troppa leggerezza e lasciato tutto [Leggi di più ...]

Come non infettare siti e virus infetti - sandboxie

Come non essere infettati su siti infetti e applicazioni antivirus - sandboxie Come non essere infettati su siti infetti e applicazioni antivirus - sandboxie Negli ultimi anni le persone si sono occupate sempre di più di virus, spyware e altri programmi dannosi di un nuovo tipo che sono diventati sempre più sofisticati e che possono essere difficili da intercettare da un ... [Leggi di più ...]

Password per chiavetta USB - sicurezza portatile

Password della chiavetta USB Password della chiavetta USB: sicurezza portatile La necessità di proteggere i propri dati sta diventando sempre più importante, soprattutto nel contesto di fughe di dati, raccolta illimitata di dati o attacchi informatici di qualsiasi tipo. I nostri dati sono quasi al 100% in formato digitale Le persone stanno iniziando a rendersi conto (un po 'tardi) che i dati che ... [Leggi di più ...]

Come scoprire se il tuo indirizzo email e la password sono hacker

Come fai a sapere se la tua email e password sono state violate Come fai a sapere se la tua email e password sono state violate Al giorno d'oggi è sempre più difficile mantenere i nostri dati al sicuro; soprattutto l'indirizzo e-mail e la password, che utilizziamo ovunque. Quando creiamo un account, abbiamo una fiducia cieca Ogni volta che crei un account devi "legittimarti" ... [Leggi di più ...]

Come scaricare immagini, video e altri dati da Apple iCloud

Come scaricare foto, video e altri dati da Apple iCloud Joy per tutti coloro che hanno un iPhone o iPad. Apple ci consente di scaricare i dati che abbiamo raccolto nel tempo sui propri server in Apple iCloud. Le parti buone del GDPR Rispettando le nuove normative europee, Apple ci fornisce una pagina dove possiamo scaricare i nostri dati che abbiamo raccolto nel tempo su ... [Leggi di più ...]

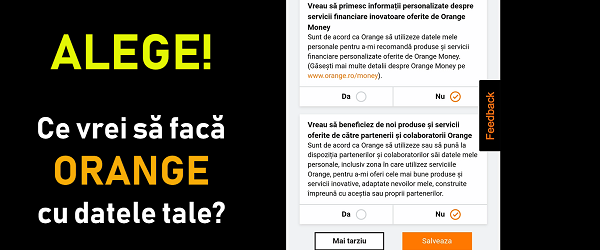

Impostazioni della privacy arancione

Impostazioni Orange per la protezione dei dati personali Nell'account Orange sono apparse nuove impostazioni. Impostazioni arancione per la protezione dei dati personali. Impostazioni che ci consentono di accettare o meno il trattamento dei dati personali. Questa è una buona cosa, soprattutto per coloro che non vogliono ricevere tutti i tipi di chiamate e messaggi di testo da ... [Leggi di più ...]

Commenti recenti